Домашний бэкап-сервер нужен, чтобы централизованно хранить резервные копии файлов, фотографий, документов, рабочих проектов, баз данных, виртуальных машин и настроек устройств, а также снизить риск потери данных из-за сбоя диска, удаления, вируса, кражи или ошибки пользователя.

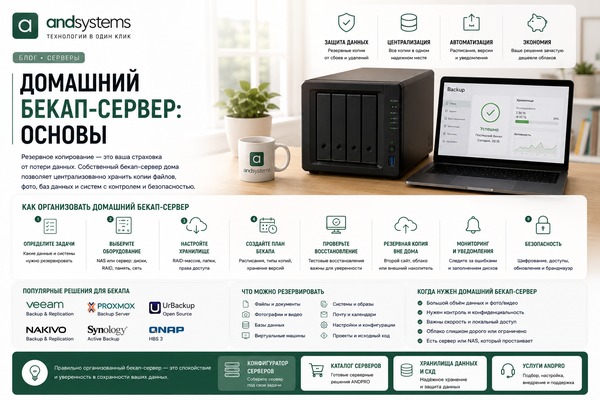

В статье разобрано, как организовать домашний backup: выбрать NAS или сервер, подобрать диски, продумать RAID, расписание копий, хранение версий, шифрование, доступы, мониторинг, копию вне дома и регулярную проверку восстановления.

Если после прочтения нужно подобрать оборудование под backup, используйте конфигуратор серверов, раздел «Серверы», каталог серверного оборудования, разделы «Хранилища данных» и «СХД» или отправьте задачу специалистам ANDPRO через контакты.

Что разобрано в статье

Зачем нужен домашний бэкап-сервер

Домашний бэкап-сервер — это отдельное устройство для регулярного хранения резервных копий. Он помогает защитить данные от поломки диска, случайного удаления, сбоя обновления, вирусов, шифровальщиков, повреждения файлов, кражи ноутбука, ошибки пользователя или потери доступа к облачному аккаунту.

Главная задача backup — не просто «скопировать файлы», а обеспечить восстановление. Поэтому важны расписание, версии, проверка копий, контроль ошибок, отдельное хранение, защита от удаления и понятный порядок действий, если основной компьютер, ноутбук или диск вышел из строя.

Что нужно резервировать дома

Резервировать стоит не только фотографии и документы. В домашнем сценарии в backup часто попадают рабочие проекты, семейный архив, видео, базы программ, настройки, виртуальные машины, почта, исходный код, бухгалтерские файлы, сканы документов, ключи, конфиги сетевых устройств и данные с нескольких компьютеров.

Сначала составьте список устройств и типов данных: основной ПК, ноутбук, смартфоны, планшеты, домашний медиасервер, рабочие папки, облачные папки, внешние диски и архивы. Затем определите, что критично, как часто меняется и сколько времени допустимо потратить на восстановление.

Личные данные

Фото, видео, документы, семейный архив, сканы, заметки, личные проекты и важные файлы.

Рабочие данные

Проекты, базы, исходный код, макеты, бухгалтерия, документы, конфиги и локальные репозитории.

Системные копии

Образы ОС, виртуальные машины, настройки приложений, ключи, профили пользователей и конфигурации.

Что выбрать: NAS, домашний сервер или готовое хранилище

Для домашнего backup можно использовать NAS, мини-сервер, обычный сервер в tower-корпусе, компактную платформу с несколькими дисками или отдельное хранилище. NAS проще в настройке и удобен для файловых копий. Домашний сервер гибче: на нем можно запускать backup-софты, виртуальные машины, медиасервисы, контейнеры, мониторинг и дополнительные службы.

При выборе устройства учитывайте количество дисковых отсеков, поддержку RAID, объем RAM, сетевой интерфейс, шум, энергопотребление, охлаждение, габариты, возможность расширения, удаленное управление, совместимость с backup-программами и удобство восстановления. Для дома особенно важны низкий шум, стабильность, понятная эксплуатация и достаточный запас емкости.

Если backup используется не только для дома, но и для малого офиса, рабочих проектов или нескольких пользователей, лучше рассматривать серверную платформу с запасом по дискам, памяти, сети и возможностям обслуживания.

Диски, RAID, емкость и версии файлов

Для домашнего бэкап-сервера чаще всего используют HDD большой емкости. SSD может быть полезен для системного раздела, кэша, базы backup-софта или задач с большим числом мелких файлов. NVMe обычно нужен не для хранения холодных архивов, а для быстрых рабочих сценариев, виртуальных машин или интенсивной дедупликации.

RAID помогает пережить отказ одного или нескольких дисков, но не заменяет резервное копирование. Для небольшого хранилища часто используют RAID 1, для более емких массивов — RAID 5/6, для производительности и отказоустойчивости — RAID 10. Выбор зависит от числа дисков, объема, скорости восстановления и допустимого риска.

Емкость нужно считать с запасом: текущие данные, рост на 2–3 года, версии, удаленные файлы, snapshots, служебные данные и свободное место. Если хранить много фотографий, видео, образов ОС и виртуальных машин, запас быстро заканчивается.

Стратегия backup: расписание, версии и правило 3-2-1

Хорошая стратегия backup отвечает на вопросы: что копируется, как часто, сколько версий хранится, где лежат копии, кто получает уведомления, как проверяется восстановление и что делать при аварии. Для документов и рабочих проектов копии могут выполняться ежедневно или чаще. Для фотоархива и видео — по расписанию, после импорта или при подключении устройства.

Полезный ориентир — правило 3-2-1: иметь три копии данных, использовать два разных типа носителей и хранить одну копию вне дома. Для домашнего сценария это может быть основной компьютер, домашний бэкап-сервер и зашифрованная копия на внешнем диске, в другом помещении или в облаке.

Версии файлов важны для защиты от случайного удаления и шифровальщиков. Если файл испорчен или зашифрован, простая синхронизация может заменить хорошую копию плохой. Поэтому нужны версии, snapshots, задержка удаления и защита backup-репозитория.

Безопасность домашнего бэкап-сервера

Бэкап-сервер должен быть защищен не хуже основного компьютера. Настройте отдельные учетные записи, сложные пароли, минимальные права, закрытые сетевые порты, обновления, firewall, шифрование, уведомления и запрет лишнего удаленного доступа. Не стоит открывать панель управления хранилища напрямую в интернет.

Для защиты от шифровальщиков важно, чтобы backup не был постоянно доступен с основного ПК с правами на удаление всех копий. Используйте отдельные учетные записи, версии, snapshots, write-once-подход там, где возможно, и отдельную копию вне дома. Данные, которые уходят в облако или на внешний носитель, лучше шифровать.

Мониторинг тоже важен: контролируйте свободное место, состояние дисков, ошибки backup, температуру, SMART, заполнение массива, успешность заданий и уведомления. Если backup перестал выполняться месяц назад, это обнаружится только при аварии — и это уже поздно.

Типичные ошибки при организации домашнего backup

Первая ошибка — считать синхронизацию резервным копированием. Если файл удален или испорчен, синхронизация может быстро перенести ошибку во второе место. Вторая ошибка — хранить единственную копию на внешнем диске, который всегда подключен к компьютеру. Такой диск тоже может пострадать от сбоя, вируса или шифровальщика.

Третья ошибка — не проверять восстановление. Нужно периодически открывать копии, восстанавливать тестовые файлы, проверять базу backup и убеждаться, что нужные данные действительно сохраняются. Четвертая ошибка — не считать емкость с учетом версий и роста данных.

Пятая ошибка — не думать о доступах. Если все домашние пользователи имеют право удалять все backup-копии, защита слабая. Лучше разделять права: кто может читать, кто может писать, кто может администрировать, а кто не должен видеть чужие данные.

Какие данные подготовить перед подбором домашнего бэкап-сервера

Перед подбором оборудования посчитайте общий объем данных, число устройств, типы файлов, частоту изменений, желаемое количество версий, срок хранения, требования к шифрованию, доступу из дома и вне дома, шуму, энергопотреблению, бюджету и размещению. Также определите, нужна ли копия вне дома и как часто ее нужно обновлять.

Для более точного выбора полезно заранее понять, что важнее: минимальная стоимость, простота настройки, большой объем, скорость восстановления, защита от шифровальщиков, работа с виртуальными машинами, медиасервер, несколько пользователей или расширение в будущем.

Частые вопросы

Что такое домашний бэкап-сервер?

Это отдельное устройство или сервер, на котором хранятся резервные копии домашних и рабочих данных: файлов, фотографий, документов, системных образов, проектов, баз данных и настроек.

NAS и домашний сервер — это одно и то же?

Не совсем. NAS чаще ориентирован на хранение файлов и простое управление, а домашний сервер может выполнять больше задач: backup, виртуальные машины, медиасервисы, контейнеры, мониторинг и дополнительные службы.

RAID заменяет резервное копирование?

Нет. RAID помогает пережить отказ диска, но не защищает от удаления, шифровальщика, повреждения данных, ошибки пользователя или потери самого устройства. Backup нужен отдельно.

Нужно ли хранить копию вне дома?

Да, это хороший подход. Копия вне дома защищает от пожара, кражи, затопления, скачка питания и других событий, при которых домашнее оборудование может быть недоступно или повреждено.

Как часто нужно проверять восстановление?

Минимально — регулярно восстанавливать тестовые файлы и проверять отчеты backup. Для важных данных лучше делать плановую проверку после изменений в схеме хранения, обновлений или добавления новых устройств.

Можно ли подобрать оборудование для backup через ANDPRO?

Да. Можно использовать конфигуратор серверов, выбрать платформу в каталоге или отправить задачу специалистам ANDPRO для подбора, проверки совместимости, сборки, настройки и подготовки спецификации.

Авторство и ответственность

Материал подготовлен для блога ANDPRO / ООО «АНД-Системс» как инженерная статья о домашнем бэкап-сервере: NAS, серверы, HDD, SSD, RAID, расписание копий, версии файлов, шифрование, backup вне дома, мониторинг, уведомления, безопасность, проверка восстановления и защита данных от потери. Статья помогает понять принципы резервного копирования, но не заменяет проверку совместимости конкретной конфигурации.

Для подбора оборудования, проверки совместимости, расчета конфигурации, подготовки КП и документов обратитесь в ANDPRO: info@andpro.ru, +7 (495) 545-48-70.