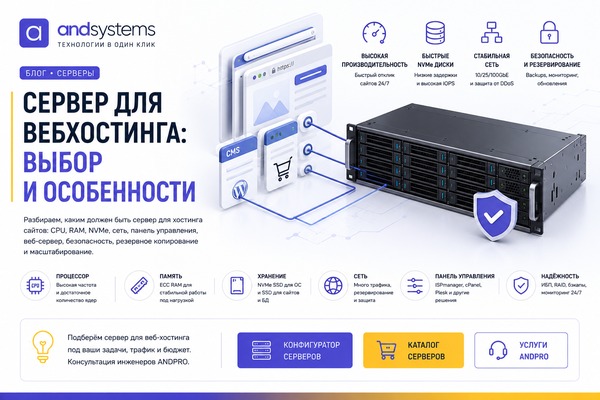

Сервер для веб-хостинга выбирают по профилю нагрузки: количество сайтов, посещаемость, CMS, базы данных, PHP/Node.js/Python-стек, дисковая активность, требования к отказоустойчивости, безопасности, резервному копированию и скорости ответа.

В статье разобрано, каким должен быть сервер для размещения сайтов, интернет-магазинов, корпоративных порталов, личных кабинетов, API и веб-приложений: как подобрать CPU, ECC-память, SSD/NVMe, RAID/HBA, сеть, панель управления, веб-сервер, базу данных, виртуализацию, контейнеры, мониторинг, DDoS-защиту и backup.

Если после прочтения нужно подобрать конкретную конфигурацию, используйте конфигуратор серверов, раздел «Серверы», каталог серверного оборудования или отправьте задачу специалистам ANDPRO через контакты.

Что разобрано в статье

Сначала сайты и нагрузка, затем сервер

Сервер для веб-хостинга нельзя выбирать только по числу ядер или объему диска. Нагрузка зависит от количества сайтов, CMS, посещаемости, числа одновременных пользователей, активности базы данных, кэша, фоновых задач, почты, файловых загрузок, API, ботов, пиковых периодов и требований к доступности.

Для одного корпоративного сайта может хватить компактной конфигурации. Для интернет-магазина с каталогом, личным кабинетом, интеграциями, поиском, API и высоким трафиком потребуется более мощная платформа: быстрые SSD/NVMe, достаточная RAM, производительный CPU, надежный backup, мониторинг и защита от сетевых атак.

Процессор и оперативная память для веб-хостинга

CPU отвечает за обработку запросов, работу PHP, Node.js, Python, backend-сервисов, сжатие, SSL, кэш, фоновые задачи, обработку изображений, почтовые очереди и системные процессы. Для веб-хостинга важен баланс частоты, числа ядер, стабильности под нагрузкой и возможностей платформы.

RAM нужна для веб-сервера, базы данных, object cache, page cache, PHP-FPM, контейнеров, виртуальных машин, антивируса, панели управления и системного кэша. Если памяти не хватает, сервер начинает активнее обращаться к дискам, сайты замедляются, а пиковая нагрузка может привести к отказам.

Небольшие сайты

Важны стабильность, быстрый SSD, достаточная RAM, резервное копирование и регулярные обновления.

Интернет-магазины

Требуют CPU, RAM, быстрых дисков, кэша, базы данных, мониторинга, SSL, защиты и отказоустойчивости.

Мультисайтинг

Нужна изоляция аккаунтов, лимиты ресурсов, панель управления, backup, мониторинг и контроль безопасности.

Дисковая подсистема: SSD, NVMe, RAID и резервные копии

Для веб-хостинга важны не только гигабайты, но и скорость дисков. CMS, базы данных, логи, кэш, медиафайлы, почта и временные файлы создают много операций чтения и записи. Поэтому для активных сайтов обычно выбирают SSD или NVMe, а HDD оставляют для архивов и резервных копий.

RAID повышает доступность дисковой подсистемы при отказе накопителя, но не заменяет backup. Для хостинга особенно важно регулярно делать резервные копии сайтов, баз данных, конфигураций, SSL-сертификатов, почты и пользовательских файлов. Копии нужно хранить отдельно от основного массива и периодически проверять восстановление.

Если сайтов много, есть большие медиаданные или требуется отдельное хранение backup, стоит оценить хранилища данных и СХД. Для серверных SSD, HDD, RAID-контроллеров и HBA — раздел «Серверное оборудование».

Сеть, DNS, CDN, DDoS-защита и доступность

Сеть для веб-хостинга должна выдерживать обычный трафик, пиковые нагрузки, скачивание файлов, работу API, интеграции, поисковых роботов и возможные атаки. Важно учитывать пропускную способность uplink, качество канала, задержки, резервирование, DNS, CDN, firewall и DDoS-защиту.

Для корпоративных сайтов и интернет-магазинов простой может означать потерю заявок и продаж. Поэтому нужно продумать мониторинг доступности, уведомления, резервные каналы, внешние проверки, план восстановления и порядок действий при инцидентах.

Для сетевой части полезен раздел «Сетевое оборудование». Если сервер размещается в стойке или ЦОД, заранее согласуйте uplink, IP-адреса, VLAN, firewall, доступ к management-интерфейсам и схему резервирования.

Программная платформа: веб-сервер, СУБД, панели и контейнеры

Сервер для веб-хостинга — это не только железо. На производительность и безопасность влияют операционная система, веб-сервер, база данных, версия PHP, кэш, cron, очередь задач, SSL, панель управления, контейнеризация, виртуализация и настройки прав доступа.

В качестве веб-сервера могут использоваться Nginx, Apache, LiteSpeed или их связки. Для баз данных — MySQL, MariaDB, PostgreSQL и другие СУБД. Панели управления упрощают создание сайтов, доменов, почтовых ящиков, SSL, backup и доступов, но добавляют требования к ресурсам, лицензиям и безопасности.

Если на сервере размещаются разные клиенты или проекты, нужна изоляция: отдельные пользователи, контейнеры, виртуальные машины, лимиты ресурсов, раздельные доступы, журналы и контроль обновлений. Это снижает риск, что проблема одного сайта затронет остальные.

Безопасность, обновления, мониторинг и backup

Веб-хостинг постоянно находится под внешней нагрузкой: сканеры, боты, попытки подбора паролей, уязвимости CMS, плагины, формы, API и сетевые атаки. Поэтому важны обновления ОС, веб-сервера, PHP, СУБД, CMS и модулей, firewall, WAF, защита SSH, двухфакторная аутентификация, ограничение прав и регулярный аудит доступов.

Мониторинг должен контролировать доступность сайтов, загрузку CPU, RAM, диски, IOPS, сетевой трафик, SSL-сертификаты, ошибки веб-сервера, базы данных, backup и свободное место. Без мониторинга проблемы часто замечают уже пользователи или поисковые системы.

Для настройки, диагностики, модернизации и сопровождения инфраструктуры можно использовать раздел «Услуги ANDPRO». Для самостоятельного подбора платформы — конфигуратор серверов.

Типичные ошибки при выборе сервера для веб-хостинга

Первая ошибка — покупать сервер только по объему диска и не учитывать IOPS, задержки и ресурс записи. Вторая — недооценивать RAM: база данных, кэш, PHP-FPM, панель управления и антивирус могут потреблять больше памяти, чем кажется на старте.

Третья ошибка — не планировать backup и восстановление. Наличие RAID не защищает от удаления файлов, взлома, шифровальщика, ошибки обновления или повреждения базы данных. Четвертая — размещать все сайты без изоляции, из-за чего компрометация одного проекта может затронуть остальные.

Пятая ошибка — не учитывать рост трафика, сезонность, рекламные кампании, поисковых роботов, интеграции и всплески API. Сервер должен выдерживать не только среднюю нагрузку, но и пики, иначе сайт будет замедляться именно в важные моменты.

Какие данные подготовить перед подбором сервера для хостинга

Перед подбором сервера подготовьте список сайтов, CMS, посещаемость, пиковый трафик, объем файлов, размер баз данных, число доменов, почтовые ящики, требования к SSL, PHP, СУБД, панели управления, backup, мониторингу, защите, размещению, лицензиям и бюджету.

Также полезны текущие метрики: загрузка CPU, потребление RAM, дисковые задержки, IOPS, сетевой трафик, размер логов, длительность backup, ошибки веб-сервера, медленные SQL-запросы, пики посещаемости и прогноз роста. Эти данные помогают подобрать не абстрактно мощный, а сбалансированный сервер для конкретных сайтов.

Частые вопросы

Какой сервер нужен для веб-хостинга?

Нужен сервер, подобранный под сайты, CMS, посещаемость, базы данных, объем файлов, трафик, backup и требования к безопасности. Обычно важны CPU, RAM, SSD/NVMe, сеть, мониторинг и резервное копирование.

Что важнее для хостинга — CPU, RAM или диски?

Важен баланс. CPU обрабатывает запросы, RAM нужна для кэша, PHP и баз данных, а SSD/NVMe влияют на скорость CMS, SQL-запросов, логов и файловых операций.

Нужен ли RAID для сервера веб-хостинга?

RAID повышает доступность дисков при отказе накопителя, но не заменяет резервные копии. Для хостинга backup обязателен: копировать нужно сайты, базы данных, конфигурации, SSL и пользовательские файлы.

Можно ли размещать много сайтов на одном сервере?

Да, если хватает ресурсов и настроена изоляция: отдельные пользователи, лимиты, права доступа, контейнеры или виртуальные машины, backup, мониторинг и контроль безопасности.

Что лучше для сайтов — VPS или выделенный сервер?

VPS удобен для старта и небольших проектов. Выделенный сервер лучше, когда нужны гарантированные ресурсы, больше контроля, высокая нагрузка, отдельные настройки, безопасность и предсказуемая производительность.

Можно ли подобрать сервер для веб-хостинга через ANDPRO?

Да. Можно использовать конфигуратор серверов, выбрать платформу в каталоге или отправить задачу специалистам ANDPRO для подбора, проверки совместимости, сборки, настройки и подготовки спецификации.

Авторство и ответственность

Материал подготовлен для блога ANDPRO / ООО «АНД-Системс» как инженерная статья о выборе сервера для веб-хостинга: CPU, RAM, SSD/NVMe, RAID/HBA, сеть, веб-сервер, базы данных, панели управления, виртуализация, контейнеры, безопасность, DDoS-защита, резервное копирование, мониторинг, отказоустойчивость и TCO. Статья помогает понять принципы выбора, но не заменяет проверку совместимости конкретной серверной спецификации.

Для подбора оборудования, проверки совместимости, расчета конфигурации, подготовки КП и документов обратитесь в ANDPRO: info@andpro.ru, +7 (495) 545-48-70.